Sophos MDR telah mengamati kampanye baru yang menggunakan phishing yang ditargetkan untuk menggoda korban agar mengunduh alat manajemen mesin jarak jauh yang sah untuk membuang kredensial. Kami percaya dengan keyakinan moderat bahwa aktivitas ini, yang kami lacak sebagai STAC 1171, terkait dengan aktor ancaman Iran yang umumnya disebut MuddyWater atau TA450.

Insiden pertama yang terdeteksi terjadi pada awal November, ketika aturan perilaku endpoint Sophos memblokir aktivitas pembuangan kredensial yang menargetkan organisasi di Israel. Dalam menilai aktivitas ini, kami menemukan indikator dan ttp yang tumpang tindih dengan laporan Proofpoint tentang TA450. Aktor mendapatkan akses awal melalui email phishing yang mengarahkan pengguna untuk membuka dokumen bersama yang dihosting di hxxps[://]ws[.]onehub[.]com/files/ dan mengunduh file bernama ‘New Program ICC LTD.zip’.

Gambar 1: Situs berbagi dokumen yang digunakan untuk menyebarkan biner Atera oleh musuh.

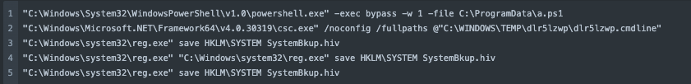

Arsip ‘New Program ICC LTD.zip’ berisi file penginstal terkompresi untuk alat pemantauan dan manajemen jarak jauh (RMM) sah, Atera. Instalasi Atera menggunakan akun percobaan yang terdaftar pada alamat email yang kami duga telah dikompromikan. Setelah menginstal Atera Agent, aktor ancaman menggunakan perintah jarak jauh Atera untuk mengeksekusi skrip PowerShell (a.ps1) dengan tujuan untuk membuang kredensial dan membuat file cadangan dari registry hive SYSTEM. Aktivitas pembuangan kredensial ini terdeteksi dan diblokir oleh aturan perilaku Sophos:

“cmdline”: “C:\WINDOWS\system32\reg.exe\” save HKLM\SYSTEM SystemBkup.hiv”

Gambar 2: Perintah yang dieksekusi oleh alat Atera RMM.

Tindakan pasca-kompromi di Atera juga mencakup:

- Beberapa perintah enumerasi domain;

- Terowongan SSH menuju 51.16.209[.]105;

- Perintah PowerShell yang diobfuskasi yang digunakan untuk mengunduh alat Level RMM (di hxxps[:]//downloads.level.io/install_windows.exe).

Kami juga telah melihat telemetri dari pelanggan non-MDR Sophos di Amerika Serikat yang mengikuti perilaku yang sama. Sophos X-Ops akan terus memantau aktivitas ini dan memperbarui dengan informasi lebih lanjut mengenai klaster ancaman ini.

Penghargaan

Sophos X-Ops mengakui Joshua Rawles, Hristina Ivanova, dan Mark Parsons atas kerja mereka dalam pencarian ancaman ini dan kontribusi mereka terhadap laporan ini.