Dalam bagian kedua dari seri dua bagian mengenai alat dan kerangka kerja yang dirancang untuk membantu dengan prioritisasi remediasi, kami akan mengeksplorasi beberapa alternatif untuk CVSS.

Pada bagian pertama dari seri ini, kami telah memeriksa secara mendalam tentang CVSS dan cara kerjanya, dan menyimpulkan bahwa meskipun CVSS mungkin menawarkan beberapa manfaat, kerangka kerja ini tidak dirancang untuk digunakan sebagai satu-satunya alat dalam prioritisasi. Pada artikel ini, kami akan membahas beberapa alat dan sistem alternatif untuk prioritisasi remediasi, bagaimana mereka dapat digunakan, serta kelebihan dan kekurangannya.

Exploit Prediction Scoring System (EPSS)

EPSS, yang pertama kali dipublikasikan di Black Hat USA 2019, adalah (seperti CVSS) dikelola oleh FIRST Special Interest Group (SIG). Seperti yang dicatat dalam whitepaper yang menyertai pembicaraan di Black Hat, pencipta EPSS bertujuan untuk mengisi celah dalam kerangka CVSS: memprediksi kemungkinan eksploitasi berdasarkan data historis.

Versi awal dari EPSS menggunakan regresi logistik: sebuah teknik statistik untuk mengukur kemungkinan hasil biner dengan mempertimbangkan kontribusi beberapa variabel independen terhadap hasil tersebut. Misalnya, jika saya ingin menggunakan regresi logistik untuk mengukur kemungkinan terjadinya suatu peristiwa ya/tidak (misalnya, apakah seseorang akan membeli salah satu produk saya), saya akan mengumpulkan sampel besar data pemasaran historis dari pelanggan dan calon pelanggan sebelumnya. Variabel independennya bisa berupa hal-hal seperti usia, jenis kelamin, gaji, pendapatan yang dapat dibelanjakan, pekerjaan, lokasi, apakah seseorang sudah memiliki produk pesaing, dan sebagainya. Variabel dependen akan menjadi apakah orang tersebut membeli produk tersebut atau tidak.

Model regresi logistik akan memberi tahu saya variabel mana yang memberikan kontribusi signifikan terhadap hasil tersebut, baik positif maupun negatif. Jadi, misalnya, saya mungkin menemukan bahwa usia < 30 tahun dan gaji > $50,000 memiliki korelasi positif terhadap hasil, namun sudah memiliki produk serupa = benar, secara mengejutkan, memiliki korelasi negatif. Dengan menilai kontribusi terhadap variabel-variabel ini, kita dapat memasukkan data baru ke dalam model dan mendapatkan gambaran tentang kemungkinan seseorang ingin membeli produk tersebut. Penting juga untuk mengukur akurasi prediktif dari model regresi logistik (karena model ini mungkin menghasilkan positif palsu atau negatif palsu), yang dapat dicapai dengan kurva Receiver Operating Characteristic (ROC).

Pencipta EPSS menganalisis lebih dari 25.000 kerentanannya (2016 – 2018), dan mengekstrak 16 variabel independen yang menarik, termasuk vendor yang terpengaruh, apakah kode eksploitasi ada di dunia maya (baik di Exploit-DB atau di framework eksploitasi seperti Metasploit dan Canvas), dan jumlah referensi dalam entri CVE yang dipublikasikan. Ini adalah variabel independen; variabel dependen adalah apakah kerentanannya benar-benar dieksploitasi di dunia maya (berdasarkan data dari Proofpoint, Fortinet, AlienVault, dan GreyNoise).

Para penulis menemukan bahwa adanya eksploitasi yang terweaponisasi memberikan kontribusi positif yang paling signifikan terhadap model, diikuti oleh Microsoft sebagai vendor yang terpengaruh (kemungkinan karena banyaknya dan popularitas produk yang dikembangkan dan dirilis Microsoft, serta sejarahnya yang sering menjadi target aktor ancaman); adanya kode proof-of-concept; dan Adobe sebagai vendor yang terpengaruh.

Menariknya, para penulis juga mencatat beberapa korelasi negatif, termasuk Google dan Apple sebagai vendor yang terpengaruh. Mereka menduga bahwa hal ini mungkin disebabkan oleh produk Google yang memiliki banyak kerentanannya, namun relatif sedikit yang dieksploitasi di dunia maya, dan Apple sebagai platform tertutup yang tidak banyak menjadi target aktor ancaman di masa lalu. Karakteristik bawaan dari sebuah kerentanannya (yaitu, informasi yang tercermin dalam skor CVSS) tampaknya tidak berpengaruh besar terhadap hasilnya – meskipun, seperti yang diharapkan, kerentanannya yang memungkinkan eksekusi kode jarak jauh lebih mungkin untuk dieksploitasi dibandingkan, misalnya, bug korupsi memori lokal.

EPSS awalnya diterapkan dalam spreadsheet. Ini memberikan perkiraan probabilitas bahwa sebuah kerentanannya akan dieksploitasi dalam 12 bulan ke depan. Pembaruan berikutnya pada EPSS mengadopsi arsitektur terpusat dengan model pembelajaran mesin yang lebih canggih, memperluas set fiturnya (termasuk variabel seperti daftar kerentanan publik, penyebutan di Twitter / X, penggabungan ke dalam alat keamanan ofensif, korelasi aktivitas eksploitasi dengan pangsa pasar vendor dan basis instalasi, serta usia kerentanannya), dan memperkirakan kemungkinan eksploitasi dalam jangka waktu 30 hari, bukan 12 bulan.

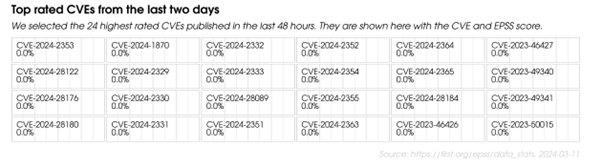

Gambar 1: Tangkapan layar dari halaman Data dan Statistik EPSS, yang menunjukkan skor EPSS teratas dari 48 jam terakhir pada saat gambar diambil. Perhatikan bahwa EPSS tidak menyimpulkan bahwa banyak dari CVE ini akan dieksploitasi.

Meskipun kalkulator online sederhana tersedia untuk v1.0, menggunakan versi terbaru memerlukan pengunduhan file CSV harian dari halaman Data dan Statistik EPSS, atau menggunakan API. Skor EPSS tidak ditampilkan di National Vulnerability Database (NVD), yang lebih mengutamakan skor CVSS, namun skor EPSS tersedia di database kerentanannya lain seperti VulnDB.

Seperti yang disebutkan dalam artikel kami sebelumnya dalam seri ini, skor CVSS secara historis tidak dapat diandalkan sebagai prediktor eksploitasi, sehingga EPSS, pada prinsipnya, tampaknya merupakan pelengkap yang alami — EPSS memberi tahu Anda tentang kemungkinan eksploitasi, sementara CVSS memberi tahu Anda sesuatu tentang dampaknya. Sebagai contoh, katakanlah ada bug dengan skor CVSS Base 9,8, tetapi skor EPSS 0,8% (yaitu, meskipun parah jika dieksploitasi, bug ini memiliki kemungkinan kurang dari 1% untuk dieksploitasi dalam 30 hari ke depan). Di sisi lain, bug lain mungkin memiliki skor CVSS Base yang lebih rendah, yaitu 6,3, tetapi skor EPSS 89,9% — dalam hal ini, Anda mungkin ingin memprioritaskannya.

Apa yang seharusnya Anda hindari (seperti yang ditunjukkan oleh penulis EPSS) adalah mengalikan skor CVSS dengan skor EPSS. Meskipun secara teori ini memberi Anda nilai keparahan * ancaman, ingat bahwa skor CVSS adalah peringkat ordinal. EPSS, kata para penciptanya, mengkomunikasikan informasi yang berbeda dari CVSS, dan keduanya harus dipertimbangkan bersama namun terpisah.

Jadi, apakah EPSS adalah pendamping sempurna untuk CVSS? Mungkin – seperti halnya CVSS, ini gratis untuk digunakan, dan menawarkan wawasan yang berguna, tetapi ada beberapa catatan yang perlu diperhatikan.

Apabila anda butuh penjelasan lebih detail mengenai Sophos bisa langsung hubungi Sophos Indonesia.